Remote-Arbeit: So halten Sie sich an die grundlegenden internationalen Regeln im Fall Höherer Gewalt

Heute stehen viele Unternehmen vor einer unerwarteten Herausforderung, die der Ausbruch von COVID-19 weltweit mit sich gebracht hat. Die meisten Organisationen mussten innerhalb weniger Tage zu Remote-Arbeit wechseln. Die Sicherheit sensibler Daten und der korrekte Umgang mit personenbezogenen Daten sind das, worauf Unternehmen bei der Umstellung auf den Remote-Arbeitsmodus besonders achten müssen. Es ist wichtiger denn je die wichtigsten internationalen Standards einzuhalten und die etwaigen Sicherheitsstrategien zu stärken.

Risiken bei der Remote-Arbeit

Der Fernzugriff auf die Unternehmensinfrastruktur ist ein wichtiger Punkt, um das „Funktionieren“ der Firma und die Produktivität der Mitarbeiter zu gewährleisten. Es gibt externe Risiken, die durch Richtlinien, wie z.B. „Absicherung des Fernzugriffs“ und die Implementierung entsprechender Compliance Maßnahmen, minimisiert werden können. Der Zweck solcher Richtlinie, sie definiert die Regeln und Anforderungen für den Zugriff auf das Unternehmensnetzwerk. Legen Sie die Regeln fest, um die potenzielle Gefahr eines nicht autorisierten Zugriffs zu verringern, weil es zum Verlust sensibler Daten Ihres Unternehmens führen kann.

Überprüfen Sie folgende Punkte:

- Zugriff auf Geräte durch Dritte (z.B. Familienmitglieder können das Gerät verwenden)

- Schützenswerte papierbasierte Unterlagen, am Remote-Arbeitsplatz, könnten verloren oder gestohlen werden

- Verlust oder Diebstahl des Geräts

- Nicht autorisierter Zugriff auf die Systeme des Unternehmens

- Abfangen von Daten während der Übermittlung zwischen dem Unternehmensnetzwerk und dem Gerät

- Möglichkeiten des Abhören der Kommunikationskanäle und Eindringen in die digitale Unternehmensumgebung

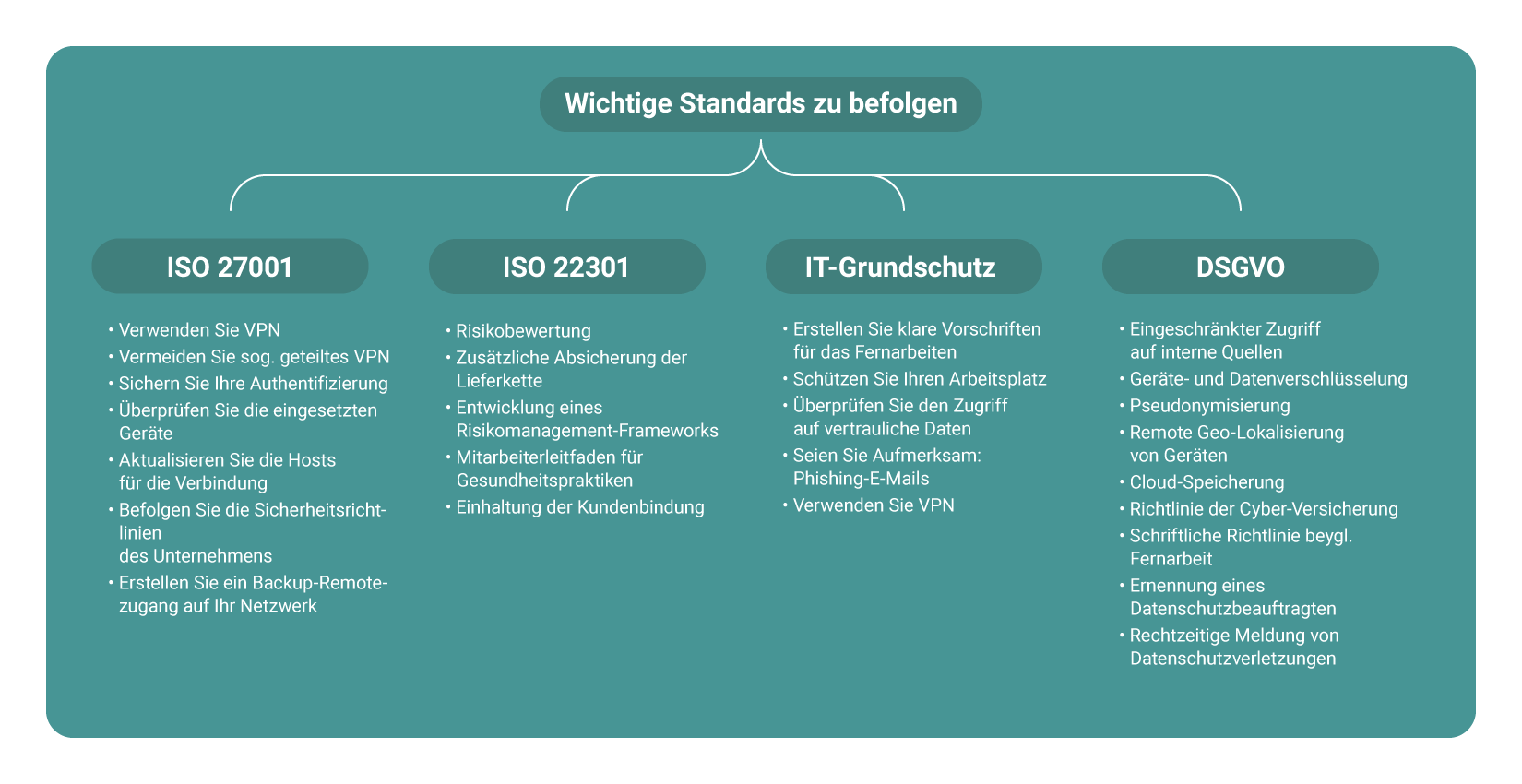

Wichtige Standards zu befolgen im Fall Höherer Gewalt

Einhaltung der ISO 27001-Anforderungen für den Fernzugriff

Der Fernzugriff auf das Unternehmensnetzwerk sollte grundsätzlich als Risiko angesehen werden, das gemäß ISO 27001 durch geeignete Maßnahmen minimiert werden kann. Hier sind die wichtigsten Regeln für Beseitigung potenzieller Gefährdungen durch unbefugten Zugriff:

- Sichern Sie Ihren Fernzugriff durch Verschlüsselung ab und kontrollieren Sie ihn streng. Verwenden Sie Firewalls und sichere VPNs, unterstützt durch 2FA (2 Faktor Authentifizierung).

- Vermeiden Sie sogenannte geteilte VPNs. Remotebenutzer müssen sicherstellen, dass ihre Geräte (von der Organisation bereitgestellte oder persönliche) ausschließlich mit dem Unternehmensnetzwerk verbunden sind.

- Verwenden Sie zusätzlich andere Authentifizierungsmaßnahmen und Best Practices, um Ihre Datenübertragung zu sichern. Verbesserte Sicherheitsvorkehrungen, wie Sessionsbeschränkungen, Site-to-Site-Tunneling und Authentifizierung mit mehreren Faktoren fügen weitere Vorteile hinzu.

- Wenn Benutzer ihre eigenen Geräte benutzen können, muss das Gerät die Anforderungen der Hardware, Software und Ausrüstung des Unternehmens und der Fernzugriff-Konfigurationsrichtlinie entsprechen.

- Hosts, über die eine Verbindung zum Unternehmensnetzwerk hergestellt wird, müssen vollständig mit der neuesten Anti-Malware Software aktualisiert sein.

- Der Remote-Benutzer sollte den Zugriff auf das Unternehmensnetzwerk nicht für andere nicht geschäftsrelevante Interessen verwenden oder illegal handeln. Er oder sie sollte gegen keine der Unternehmensrichtlinien verstoßen.

- Verlassen Sie sich beim Remotezugriff Ihres Netzwerks nicht nur auf einen Anbieter. Vermeiden Sie sogenannte „single point of failures“. Stichwort hier: Hochverfügbarkeit (high availabiliy HA).

Sicherstellung der Geschäftskontinuität gemäß ISO 22301 während COVID-19

Der COVID-19-Ausbruch birgt für viele Unternehmen mehrere Risiken, die zusätzliche Schritte zur Sicherstellung der Geschäftskontinuität und des Risikomanagements erfordern. Wenn Unternehmen auf den möglichen Katastrophenausbruch vorbereitet sind, können sie effektiver reagieren.

- Bewerten Sie das Risiko des möglichen Schadens. Definieren Sie, welche Aspekte Ihres Unternehmens von einer Pandemie betroffen sind, und berücksichtigen Sie dabei Mitarbeiter, Kunden, Nachfrage, Lieferketten, andere mögliche Ereignisse und was im Falle einer Lockdown-Situation passieren könnte.

- Bewerten Sie das Risiko bezgl. Ihrer Lieferkette gesondert und überprüfen Sie andere Quellen, von denen Sie zusätzliche Lieferungen erhalten können, falls Ihre bestehende Kette unterbrochen wird.

- Erstellen Sie ein Risikomanagement-Framework, nicht nur für den Fall einer Pandemie. Definieren Sie Ihre wesentlichen Geschäftsfunktionen und planen Sie voraus, wie sie betroffen sind und was getan werden kann, um den Schaden maximal zu vermeiden.

- Erstellen Sie einen Leitfaden für Ihre Mitarbeiter, Praktiken für Ihr Team, Ermutigungen, Vorschriften und Tipps, wie Sie sich und ihre Gemeinschaft während des COVID-19-Ausbruchs schützen können.

- Denken Sie an das Thema Kundenbindung. Wie müssen Sie Ihre Interaktion oder verwendeten Kanäle mit Ihren Kunden während des Ausbruchs anpassen? Erwägen Sie die Verwendung zusätzlicher Kommunikationskanäle außer E-Mails, gibt es noch die soziale Medien, Videokonferenzen und Instant Messaging usw.

BSI IT-Grundschutz bezgl. Höherer Gewalt

Verfolgen Sie die Empfehlungen des BSI und seinem IT-Grundschutz. Es wird Ihnen dabei helfen, die erforderlichen Sicherheitsmaßnahmen bezgl. der Remote-Arbeitsumgebung auf „Deutsches Niveau“ zu heben.

- Machen Sie klare, eindeutige und verbindliche Vorschriften für die IT-Sicherheit und die Sicherheit Ihrer Daten in Papierform und teilen Sie diese allen beteiligten Teammitgliedern schriftlich mit.

- Ergreifen Sie an den Heimarbeitsplätzen Maßnahmen, mit denen ein Sicherheitsniveau erreicht werden kann, das mit dem Ihres Büros vergleichbar ist. Schließen Sie Türen ab, wenn Sie den Arbeitsplatz verlassen, und geben Sie Fremden keine Chance, z.B. durch geöffnete Fenster.

- Stellen Sie klare Kontaktpunkte und Kommunikationskanäle bereit, die von den Mitarbeitern überprüft und genutzt werden können.

- Phishing-E-Mails werden zunehmend auftreten. Die aktuelle Situation wird ausgenutzt, um Zugriff auf Ihre vertraulichen Daten zu erhalten, via vermeintlichen Anfragen Ihr Passwort zurück zu setzen.

- Verwenden Sie VPNs. Richten Sie den Zugriff auf die internen Ressourcen des Unternehmens über einen sicheren Kommunikationskanal her.

Einhaltung der DSGVO während einer Pandemie

Remote-Mitarbeiter verwenden möglicherweise öffentliche Netzwerke, um auf Unternehmensdaten zuzugreifen, und nutzen wahrscheinlich ihre eigenen Geräte. Durch die Fernarbeit, kann es schwieriger sein, einen Datenverstoß zu verfolgen, schlimmer, ihn erst einmal zu identifizieren, bzw. zu identifizieren wie dieser Verstoß zustande gekommen ist.

Neun Wege zur Einhaltung der DSGVO bei Remote-Arbeiten:

#1. Kontrollieren Sie den Zugriff auf interne Daten.

Wenn Sie nicht allen Mitarbeitern vollen Zugriff auf die Daten geben möchten, können Sie Konten mit eingeschränktem Zugriff auf Dateien erstellen, indem Sie bestimmte Teile des Zugriffs einschränken.

# 2. Verschlüsseln Sie alle Geräte und Daten.

Gemäß Artikel 32 der DSGVO muss das Unternehmen entsprechende Technologien- und Sicherheitsmaßnahmen implementieren. Datenverschlüsselung bedeutet, dass nur genehmigte Benutzer auf die Daten zugreifen können. Wenn also ein Gerät verloren ist, kann kein Dritter ohne den Verschlüsselungscode auf die Daten zugreifen. Stellen Sie sicher, dass Sie auch verschlüsselte E-Mail-Software verwenden.

# 3. Pseudonymisierung

Es ist eine Form der Datenmaskierung, die von der DSGVO dringend empfohlen wird. Es ersetzt alle anfänglichen Identifikationsdaten durch künstliche Identifikatoren und macht es unmöglich, ohne zusätzliche Informationen auf personenbezogene Daten zuzugreifen. Diese „zusätzlichen Informationen“ müssen separat und gesichert gehalten werden, um eine Zuordnung zu vermeiden.

# 4. Aktivieren Sie die Remote-Suche von Geräten

Ermutigen Sie Ihre Mitarbeiter, die Funktion zur Remote-Suche ihrer Geräte einzuschalten, wenn diese verloren gehen. Sowohl Windows-, Android- als auch Mac- und iOS Benutzer können diese Option verwenden. Sie können dadurch auch notwendige Daten remote löschen.

# 5. Verwenden Sie die Cloud

Cloudbasierter Speicher sind eine ‚sichere‘ Option, um die Unternehmensdaten zu schützen.

Sie müssen die Datenverschlüsselungsmethoden unterstützen, die vom Cloud-Speicheranbieter für die Endbenutzer empfohlen werden. Darüber hinaus ist es wichtig, wenn möglich ein EU-basiertes Datacenter zu wählen oder zusätzliche Sicherheitsgarantien vom Nicht-EU-Anbieter einzufordern.

# 6. Richtlinie bezüglich „Cyber-Versicherung“

Erstellen Sie eine Unternehmensrichtlinie explizit und lassen Sie diese von allen Mitarbeitern unterzeichnen. Folgendes sollte abgedeckt sein:

- Finden Sie den zuständigen Datenschutzregulatoren. In der Regel sind es die Europäische Datenschutzbehörde (DPAs) oder die entsprechenden Deutschen Pendenzen.

- In Bezug auf Datenschutzverletzungen wird man im Abschnitt zu Verstößen auf die Speicherung und Verarbeitung von Daten hingewiesen. Geben Sie an, wie Daten gespeichert, verwaltet und auf sie zugegriffen wird.

- Überprüfen Sie die Absicherungssumme Ihrer Versicherung bezgl. DSGVO-Verletzungen. Die DSGVO-Strafen betragen normalerweise bis zu 4% des Gesamtumsatzes eines Unternehmens.

# 7. Schriftliche Fernarbeitsrichtlinie

Verbessern Sie Ihre DSGVO-Konformität durch eine klare und konsistente Richtlinie bezgl. „Remote-Arbeit“. Folgendes sollte abgedeckt werden:

- eine vereinfachte Erläuterung der DSGVO

- Grundsätze der Datensicherheit

- Regeln zum Kopieren von Dateien und Dokumenten

- Schritt-für-Schritt-Anleitung bei Datenverletzung

- Verantwortlichkeiten der Mitarbeiter und rechtliche Verpflichtungen

# 8. Ernennen Sie einen Datenschutzbeauftragten

Ein Datenschutzbeauftragter ist verantwortlich für die Überwachung der Kommunikation der Datensicherheitsstrategie des Unternehmens mit den Behörden im Falle eines Datenschutzverstoßes und die Schulung der an der Datenverarbeitung beteiligten Mitarbeiter. Laut DSGVO ist die Ernennung eines Datenschutzbeauftragten ein Muss, wenn:

- Ihr Unternehmen besitzt oder verarbeitet große Mengen sensibler persönlicher Daten

- Ihr Unternehmen befasst sich mit der systematischen Überwachung von Personen

- Ihr Unternehmen hat seinen Sitz in Deutschland und beschäftigt über zehn Mitarbeiter, die mit der Verarbeitung personenbezogener Daten befasst sind

# 9. Melden Sie einen Datenverstoß so schnell wie möglich

Wenden Sie sich innerhalb von 72 Stunden nach Feststellung eines Datenverstoßes an die Behörden, auch wenn Sie den Fall nicht vollständig herleiten können. Folgendes ist unbedingt zu beachten:

- Benachrichtigen Sie den Datenschutzbeauftragten des Unternehmens

- Informieren Sie alle von dem Verstoß betroffenen Personen und stellen Sie sicher, dass diese Personen Ihnen eine Bestätigung senden, dass sie eine Nachricht von Ihnen erhalten haben

- Fügen Sie weitere Informationen hinzu, seien Sie transparent: Art der Datenverletzung, mögliche Folgen und Maßnahmen zur Minderung der Risiken und Auswirkungen der Verletzung.

So kann man von einer GRC-Lösung in Zeiten Höherer Gewalt profitieren

Mit Infopulse SCM können Sie schnell auf alle Ihre Werte/Assets zugreifen und prüfen, ob Ihr aktueller Status den entsprechenden Standards oder Vorschriften entspricht. Nachdem Sie die physische und digitale Sicherheit berücksichtigt haben, protokollieren Sie einfach alle Änderungen und Anpassungen. Stellen Sie einfach sicher, dass Sie die beschriebenen Schutzanforderungen im entsprechenden Abschnitt befolgen.

Kostenfreies Konto

Kontaktieren Sie uns, um einen unverbindlichen Testzugang zu erhalten

Effective and easy-to-use IT security management system based on the latest standards and regulations — from planning and establishing the security concept to certification.